Mikrotik memiliki banyak sekali fitur yang sangat membatu para administrator jaringan dalam mengatur setiap network di setiap pekerjaannya, salahsatunya adalah fitur limitasi, yang memungkinkan setiap user diberiakan hak akses sesuai dengan kebutuhan setiaip user.

Pada kesempatan kali ini saya akan sedikit berbagi bagai mana cara setting simple queues secara otomatis di mikrotik. Simple queues otomatis ini dapat aktif secara otomatis ketika ada user yang login atau ada yang masuk ke jeringan kita. Dibahasan laini saya tidak akan membahas cara setting wifi atau setting mikrotik dari awal, namun akan fokus pada settingan limitasi simple queues otomatisnya saja. Kita langsung ke pembahasan.

Di asumsikan kita sudah menentukan ip yang akan kita jadikan ip untuk DHCP Server misalnya 192.168.99.1 yang memilki reng ip dari 192.168.99.2 s/d 192.168.99.254, kemudian kita menginginkan prangkat yang terkoneksi ke wifi kita baikitu leptop maupun hap dapat terlimit secara otomatis tanpa kita harus manual setting simle queues. Menurut saya tutorial ini cukup berguna dan simple, hususnya bagi saya yang sedikit malas atau ga mau repot :)

Semoga apa yang saya jelaskan di atas pada paham yah, kalo belum paham bisa tulis di kolom komentar di postingan ini.

1. Jika sudah paham kita langung saja ke cara setting limitasi simple queues otomatiny nya, pertama silahkan copy paste script dibayah ini.

2. Kalian buka Winbox lalu klik IP ➤ DHCP Server, lalu pilih DHCP server mana yang akan kalian berikan script diatas ini.

3. Jika sudah menentukan DHCP server mana yang akan kalian ingin berikan script, klik 2x pada dhcp server pilihan kalian. Lalu Selanjutnya Pada bagian Name kalian dapat menggantinya atau tidak ingin diganti juga tidak apa selanjutnya pastekan script yang sudah kalian copy tadi di kolom Lease script, seperti gambar dibawah ini.

Jika sudah kalian dapat apply lalu ok.

4. Jika sudah kalian buka tab Queues nya, lalu klik tab Simple Queues.

Selanjutnya untuk mencoba apakah script ini berhasil atau tidak kalian dapat koneksikan pada jaringan mikrotik kalian Jika sebelumnya kalian sudah terkoneksi pada jaringan mikrotiknya, silakan putuskan koneksi lalu hubungkan kembali dan perhatikan nanti akan terbuat otomatis limit bandwidth oleh si mikrotik.

Jika berhasil maka tampilannya seperti berikut ini:

Semoga artikel ini dapat bermanfaat ya, saya hanya ingin berbagi ilmu saja dan pengalaman saya sendiri. Jika kalian mendapatkan kesulitan atau kesusahan silakan tulis di kolom komentar.

Maaf bila ada kesalahan dalam penyampaian materi ataupun salah kata yang kurang dapat di mengerti oleh kalian, silakan tulis saja di kolom komentar, juga boleh untuk memperbaiki artikel ini.

Di asumsikan kita sudah menentukan ip yang akan kita jadikan ip untuk DHCP Server misalnya 192.168.99.1 yang memilki reng ip dari 192.168.99.2 s/d 192.168.99.254, kemudian kita menginginkan prangkat yang terkoneksi ke wifi kita baikitu leptop maupun hap dapat terlimit secara otomatis tanpa kita harus manual setting simle queues. Menurut saya tutorial ini cukup berguna dan simple, hususnya bagi saya yang sedikit malas atau ga mau repot :)

Semoga apa yang saya jelaskan di atas pada paham yah, kalo belum paham bisa tulis di kolom komentar di postingan ini.

1. Jika sudah paham kita langung saja ke cara setting limitasi simple queues otomatiny nya, pertama silahkan copy paste script dibayah ini.

:local queueName "Client- $leaseActMAC";

:if ($leaseBound = "1") do={

/queue simple add name=$queueName target=($leaseActIP . "/32") limit-at=512k/769k max-limit=512k/1024k comment=[/ip dhcp-server lease get [find where active-mac-address=$leaseActMAC && active-address=$leaseActIP] host-name];

} else={

/queue simple remove $queueName

}

Keterangan : Tulisan berwarna merah kalian dapat mengubahnya sesuai dengan keinginan hati nurani kalian masing masing.:if ($leaseBound = "1") do={

/queue simple add name=$queueName target=($leaseActIP . "/32") limit-at=512k/769k max-limit=512k/1024k comment=[/ip dhcp-server lease get [find where active-mac-address=$leaseActMAC && active-address=$leaseActIP] host-name];

} else={

/queue simple remove $queueName

}

2. Kalian buka Winbox lalu klik IP ➤ DHCP Server, lalu pilih DHCP server mana yang akan kalian berikan script diatas ini.

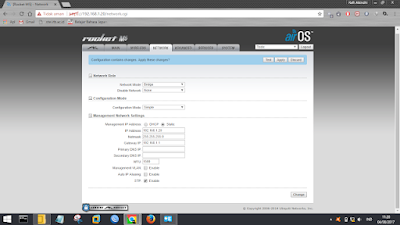

3. Jika sudah menentukan DHCP server mana yang akan kalian ingin berikan script, klik 2x pada dhcp server pilihan kalian. Lalu Selanjutnya Pada bagian Name kalian dapat menggantinya atau tidak ingin diganti juga tidak apa selanjutnya pastekan script yang sudah kalian copy tadi di kolom Lease script, seperti gambar dibawah ini.

Jika sudah kalian dapat apply lalu ok.

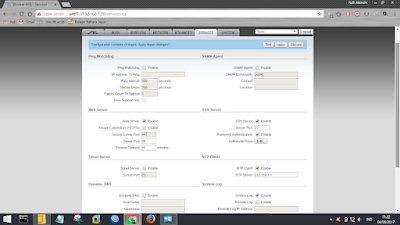

4. Jika sudah kalian buka tab Queues nya, lalu klik tab Simple Queues.

Selanjutnya untuk mencoba apakah script ini berhasil atau tidak kalian dapat koneksikan pada jaringan mikrotik kalian Jika sebelumnya kalian sudah terkoneksi pada jaringan mikrotiknya, silakan putuskan koneksi lalu hubungkan kembali dan perhatikan nanti akan terbuat otomatis limit bandwidth oleh si mikrotik.

Jika berhasil maka tampilannya seperti berikut ini:

Semoga artikel ini dapat bermanfaat ya, saya hanya ingin berbagi ilmu saja dan pengalaman saya sendiri. Jika kalian mendapatkan kesulitan atau kesusahan silakan tulis di kolom komentar.

Maaf bila ada kesalahan dalam penyampaian materi ataupun salah kata yang kurang dapat di mengerti oleh kalian, silakan tulis saja di kolom komentar, juga boleh untuk memperbaiki artikel ini.